DNB ziet cyberweerbaarheid verzekeraars onvoldoende verbeteren

Uit de sectorbrede analyse informatiebeveiliging 2023 van De Nederlandsche Bank onder Nederlandse verzekeraars is gebleken dat de rol bij en expliciete kennis van bestuurders en (interne) toezichthouders voor een gedegen (IT) risk management ondermaats is.

Met name het vaststellen van de risicobereidheid (de zogeheten 'risk appetite') op het gebied van cyber- en restrisico’s en het voortdurend evalueren en verbeteren van beheerdersmaatregelen op basis van een actueel dreigingsbeeld liggen daaraan ten grondslag. De toezichthouder heeft op basis van zijn analyse drie belangrijke conclusies geformuleerd.

Bedrijfscontinuïteit kleine verzekeraars blijft achter

Ten eerste zou uit de analyse blijken dat alle grote verzekeraars in Nederland wel degelijk voldoende aandacht besteden aan het inrichten en testen van hun 'business continuity'-maatregelen (in welke mate een bedrijf kan functioneren tijdens een probleem of incident). Dit draagt volgens DNB bij aan de operationele bedrijfsvoering.

Tegelijkertijd blijkt dat de inspanningen van kleine verzekeraars juist achterwege blijven. Slechts één op de drie kleinere verzekeraars geeft aan dergelijke tests te hebben uitgevoerd in 2022.

DNB benadrukt het belang van een grondige voorbereiding op zowel operationele als (cyber)calamiteiten en verwacht dat alle verzekeraars hun maatregelen regelmatig testen. “Bij het uitvoeren van testen is het van belang dat ook kritieke en belangrijke uitbestedingsrelaties worden betrokken. Die relaties zijn nu veelal geen onderdeel van de testen.”

De toezichthouder waarschuwt dan ook dat het in 2024 extra aandacht zal besteden aan de operationele (cyber)weerbaarheid van de sector. Daarbij zal DNB onder meer focussen op de verankering van de rol en de expliciete kennis van bestuurders en (interne) toezichthouders over cybersecurity- gerelateerde zaken.

Ook het zicht en de grip van verzekeraars op de beheersing van IT- en cyberrisico’s in hun uitbestedingsketens en het verkrijgen van toereikende assurance daarover zullen extra onder de loep worden genomen, net als het betrekken van kritieke en belangrijke uitbestedingsrelaties in business continuity tests.

Implementatie kritieke beveiligingspatches verbeterd

Daarnaast zou de analyse aantonen dat verzekeraars ten opzichte van voorgaande jaar meer aandacht besteden aan het beheer en het versneld implementeren van kritieke beveiligingspatches (updates om kwetsbaarheden in een systeem te verhelpen). De gemiddelde implementatietijd is nu 6,3 dagen, een flinke verbetering ten opzichte van de 7,7 dagen in het vorige jaar.

Desondanks vraagt DNB aandacht voor een snelle reactie van de verzekeraars op potentiële beveiligingslekken in hun (uitbestede) IT-infrastructuur en IT-applicaties. “Het verder versnellen van een beheerste implementatie van kritieke patches bij de instelling zelf, alsmede in de gehele uitbestedingsketen draagt hieraan bij.”

Uit diverse dreigingsbeelden zou namelijk naar voren komen dat juist direct na het uitkomen van een kritieke beveiligingspatch het aantal (geslaagde) hacks toeneemt. “De onderlinge verbondenheid van IT-systemen in uitbestedingsketens vergroot de kans op een geslaagde aanval of verstoring naarmate kwetsbaarheden langere tijd open staan”, aldus de uitleg van de toezichthouder.

Risk management niet bij iedereen voldoende volwassen

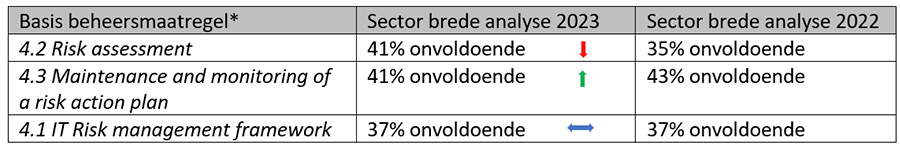

Tot slot blijkt uit de analyse dat de verankering van IT en cyberweerbaarheid in de gehele risicomanagement cyclus achterblijft. Zo kan slechts 41% van de verzekeraars onvoldoende aantonen dat hun risk assessments volwassen zijn. Dat is een verslechtering ten opzichte van het voorgaande jaar (35%).

De aantoonbare volwassenheid van processen die opvolging geven aan risico-verbeterplannen is daarentegen licht verbeterd: 41% van de verzekeraars geeft aan dat zij de volwassenheid onvoldoende kan aantonen. In het voorafgaande jaar was dat 43%. Het IT riskmanagement framework is bij 37% van de verzekeraars onvoldoende (in 2022 was dat ook 37%).

DNB roept de verzekeraars dan ook op om hun cybersecurity – en de beheersing van de bijbehorende risico’s – aantoonbaar te verbeteren.